研究人员警告,移动应用对企业安全的威胁非常大

发布时间:2021-12-09 12:50 所属栏目:40 来源:互联网

导读:不安全的商业和内部移动应用程序编码实践将门口敞开到网络攻击者,一名安全研究员已发现。 根据对前1000个应用的分析,对数百万的移动恶意软件样本放置在数百万的移动恶意软件样本上,但不安全的应用可能代表更大的威胁。 到目前为止扫描了超过600个顶级应用

|

不安全的商业和内部移动应用程序编码实践将门口敞开到网络攻击者,一名安全研究员已发现。 根据对前1000个应用的分析,对数百万的移动恶意软件样本放置在数百万的移动恶意软件样本上,但不安全的应用可能代表更大的威胁。 “到目前为止扫描了超过600个顶级应用程序,展示了一个非常明显和惊人的趋势,”Sophos全球安全研究负责人James Lyne表示。 “尽管消费者提供了现成的安全功能,但是编程实践非常糟糕,但这只是没有使用,”他告诉计算机每周。 虽然该研究包括相对较少的内部移动应用程序,但Lyne表示,到目前为止,大多数人都与商业应用中最糟糕的是。 该研究比较了移动和传统桌面世界的应用程序开发成熟度,专注于使用加密,数据传输,身份验证和数据存储。 “这两个世界并不令人对齐,但这非常震惊了多少个应用程序,包括大品牌,无法利用移动设备上可用的安全功能,”Lyne说。 尽管存在易于使用的应用程序接口(API),但它将执行正确验证的传输[图层],大多数应用程序开发人员继续使用较旧的,更不安全的交换数据方法。 这项研究表明,令人惊叹的大多数应用程序都无法做到证明钉扎或公钥固定等事情,以防止中间人攻击。 “许多开发人员似乎正在使用回收的代码来制作它们已从某个地方复制的连接,以接受任何可接受任何证书,使攻击者能够在打开Wi-Fi连接上轻松窃取数据,除非正在使用VPN [虚拟专用网络]连接,但相对少的人这样做了,“莱恩说。 另一个常见故障领域是数据的本地存储。虽然最新的IOS和Android设备将默认情况下执行基于卷的加密,但提供非常好的功能,可以存储具有额外加密的“秘密”,只有当该应用程序被认证时,才能解锁,Lyne表示此功能非常糟糕大多数移动应用程序不一致。 “只有大约3%的应用程序粘在惊人的最佳实践中,如具有双因素身份验证的Twitter应用程序,但是此悬崖没有应用所有最佳标准和实践,并且所有数据都已放置他说,进入了相同的不重要桶,“他说。 结果是一个非常弱的应用程序生态系统,其中App A可以从APP B中看到数据,并且设备上存在“平坦”数据模型,类似于在几年前直到电脑上的“平面”数据模型。 该研究还侧重于使用凭据和认证,并发现这是在约90%的应用中分析的应用程序中的另一个差的练习领域。 凭据通常使用刚刚散列将“通过电线上”发送,通常使用过时的机制,如MD5和SHA-1,而无需腌制而不是使用OAUTH和SAML等标准。 “我们所看到的大多数身份验证都使用自我糟糕的模型,”Lyne说。“正在发送”加载MD5密码的负载,这要求用户具有令人难以置信的强密码以避免它被破解。 “身份验证,这应该是2016年的一个非常解决的问题,其中包含所有的精彩计划库以及移动到手机中的所有功能,都已部署很差,”他补充道。 在许多情况下,简单地向代码添加一个参数将打开Lyne表示会解决问题的内置功能。 他说,在一些最新的Android版本中,谷歌已经完成了一些“惊人的工作”来实现操作系统中的安全功能。 “我们在Android中看到了一些非常好的通用漏洞预防,但最重要的是,您已经未能完成安全基础并检查基本缺陷的这一层应用程序,”他补充道。 Lyne借鉴了“质量解决方案工程”的快速应用程序开发的巨额焦点,并在检查移动应用程序以获得糟糕的编程实践中的“几乎没有投资”。 “作为软件开发生命周期的一部分的任何基本渗透测试或质量保证流程都会捕获这样的东西,”Lyne说。 他说,企业的风险是,这种未能使用任何源代码扫描仪的攻击者可以通过任何源代码扫描仪挑选出初始安全控制。 (编辑:ASP站长网) |

相关内容

网友评论

推荐文章

热点阅读

迈向海尔智慧园区 |

迈向海尔智慧园区 |  工地实名制人脸识别门

工地实名制人脸识别门 Oppo Reno 5 Pro Plus

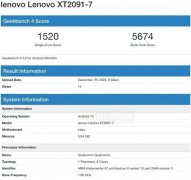

Oppo Reno 5 Pro Plus 联想K12 Pro与Snapdra

联想K12 Pro与Snapdra